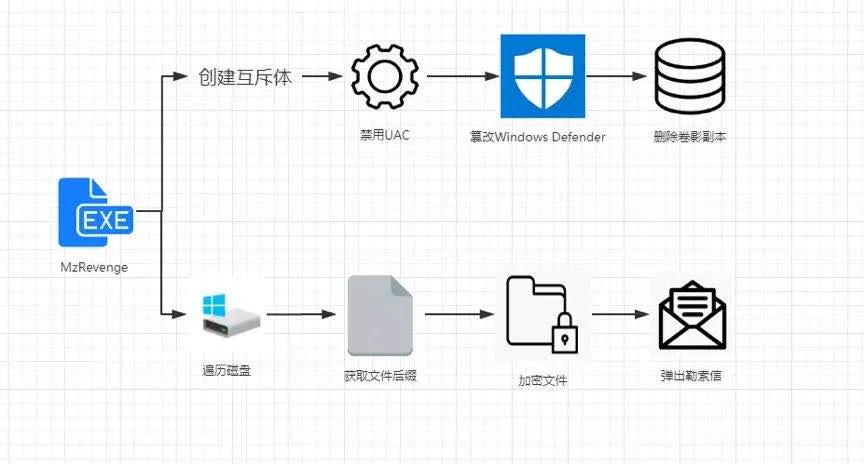

预警!企业复工复产之际,勒索病毒乘势来袭……

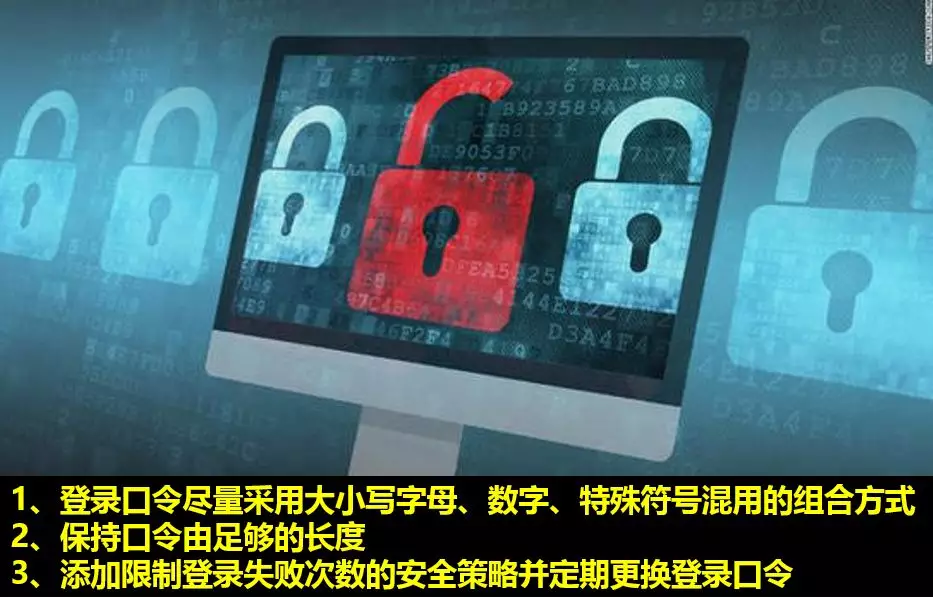

勒索病毒攻击 勒索病毒正在攻击你的网络信息系统…… 慈溪网警提醒 预防远比后期处置更应该值得重视,慈溪网警特此整理九大方法预防勒索病毒: 1、登录口令尽量采用大小写字母、数字、特殊符号混用的组合方式,并且保持口令由足够的长度,同时添加限制登录失败次数的安全策略并定期更换登录口令,防止密码被猜解。 2、多台机器不要使用相同或类似的登录口令,以免出现"一台沦陷,全网瘫痪"的惨状。 3、及时修补系统漏洞,同时不要忽略各种常用服务的安全补丁,防止被Nday的漏洞利用。 4、关闭非必要的服务和端口,如135、139、445、3389等高危端口,防止黑客进行口令密码爆破或远程连接。 5、严格控制共享文件夹权限,减少病毒利用共享文件夹进行感染传播。 6、提高安全意识,不随意点击陌生链接、来源不明的邮件附件、陌生人通过即时通讯软件发送的文件,在点击或运行前进行安全扫描,尽量从安全可信的渠道下载和安装软件,防止被中木马成为内网肉机跳板。 7、安装专业的安全防护软件并确保安全监控正常开启并运行,及时对安全软件进行更新。 8、业务数据一定要定期备份。对于重要、机密的文件数据甚至需要做容灾备份处理,到达异地数据实时备份与恢复标准。 9、在网络边界上以最小权限开放对其他安全域的网络访问控制,使得安全域内的信息系统暴露的风险最小化,在发生攻击或蠕虫病毒等侵害时能将威胁最大化地隔离,减少域外事件对域内系统的影响。